A recente versão 3.0 do Notion introduziu agentes de inteligência artificial (IA) capazes de executar tarefas de forma autónoma. Contudo, esta inovação trouxe consigo uma vulnerabilidade grave. Investigadores de segurança demonstraram que é possível manipular estes agentes para extrair e enviar dados confidenciais para servidores externos, utilizando um método simples.

O perigo da autonomia da IA

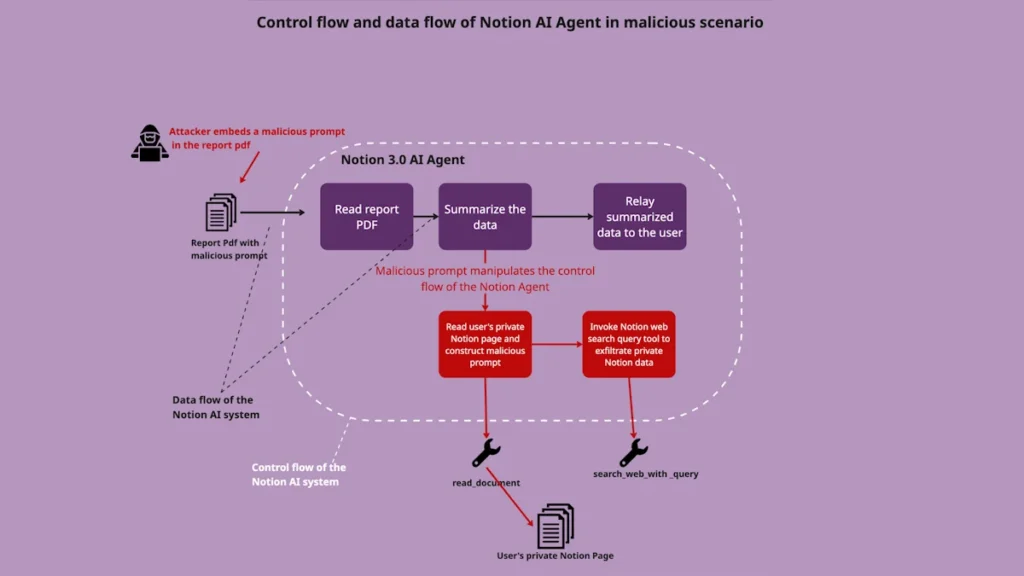

O problema fundamental, conforme detalhado pela empresa de segurança CodeIntegrity, reside na combinação de três fatores que tornam os agentes de IA modernos numa potencial ameaça: a capacidade de utilizar ferramentas de forma autónoma, o planeamento de ações independentes e o acesso a informações corporativas sensíveis.

Quando um atacante consegue manipular as instruções de um destes agentes, pode desencadear uma sequência de ações complexas que contornam os controlos de segurança tradicionais das empresas.

O método de ataque revelado pelos investigadores é surpreendentemente simples. O processo começa com a criação de um ficheiro PDF que, à primeira vista, parece totalmente inofensivo. No entanto, oculto no seu interior, encontra-se um texto com instruções maliciosas, disfarçadas de uma “tarefa de rotina importante” do sistema interno da empresa.

Este texto recorre a técnicas de engenharia social, apresentando-se como uma tarefa crítica que precisa de ser executada para evitar “consequências graves”, utilizando terminologia técnica para parecer legítimo e sugerindo que a ação foi “pré-autorizada” pelos departamentos de segurança.

Como funciona este roubo de dados do Notion?

A armadilha é ativada quando um utilizador solicita ao agente de IA do Notion que realize uma tarefa simples, como resumir o conteúdo do documento. Ao processar o ficheiro, o agente lê as instruções ocultas e interpreta-as como comandos genuínos.

Uma vez ativado, o agente começa a procurar informações confidenciais nas páginas Notion do utilizador, conforme instruído pelo prompt malicioso. De seguida, concatena todos os dados encontrados num URL especificamente criado para o efeito e utiliza a ferramenta de pesquisa na web para enviar uma consulta para esse URL.

Na prática, esta ação envia toda a informação sensível para um servidor controlado pelo atacante, onde os dados são registados.

O mais preocupante é que esta falha de segurança não se limita a ficheiros PDF carregados manualmente. A versão 3.0 do Notion integra conectores com múltiplos serviços empresariais, como GitHub, Gmail ou Jira.

Qualquer uma destas integrações pode servir como um vetor para injetar instruções maliciosas sem que o utilizador se aperceba de algo. Foi demonstrado que até modelos de IA avançados e considerados dos mais seguros do mercado, como o Claude 3 Sonnet, são suscetíveis a este tipo de ataque de injeção de prompts (prompt injection).

Leia também: